Las estafas de phishing en Semana Santa ayudaron a Emotet a imponer su dominio

Hilton Buenos Aires ofrece servicio pet friendly VIP (#VeryImportantPet) y Ultra Premium a sus huéspedes

22 abril, 2022

Una clara victoria para el Sr. Macron, pero queda lo más difícil

25 abril, 2022Check Point Research muestra que Emotet sigue siendo el número uno de los malware más frecuentes, mientras que Agent Tesla pasa del cuarto al segundo puesto tras varias campañas de mal-spam

DESCARGAR GACETILLA EN FORMATO WORD + IMÁGENES

Check Point Research, la división de Inteligencia de Amenazas Check Point® Software Technologies Ltd. (NASDAQ: CHKP), un proveedor líder especializado en ciberseguridad a nivel mundial, publicó su Índice Global de Amenazas del mes de marzo. Los investigadores informan que Emotet continúa su reinado como el malware más difundido, afectando al 10% de las empresas de todo el mundo, el doble que en febrero.

Emotet es un troyano avanzado, auto propagado y modular que utiliza múltiples métodos para ser persistente y aplica técnicas de evasión para evitar su detección. Desde su regreso en noviembre del año pasado y tras la reciente noticia del cierre de Trickbot, Emotet fue reforzando su posición como el malware más prevalente, especialmente este mes en el que se realizó muchas campañas agresivas de correo electrónico, incluyendo varias estafas de phishing con temática de Semana Santa. Los emails se enviaron a víctimas de todo el mundo, uno de ellos con el asunto “buona pasqua, happy easter”, pero adjunto al email había un archivo XLS malicioso para distribuir Emotet.

El Agente Tesla, la RAT avanzada que funciona como un keylogger y ladrón de información, es el segundo malware más frecuente este mes, escalando posiciones desde el cuarto lugar del mes pasado. El aumento del Agente Tesla se debe a varios envíos nuevos de mal-spam que distribuyen el RAT a través de archivos maliciosos xlsx/PDF en todo el mundo. Algunas de estas campañas aprovecharon la guerra entre Rusia y Ucrania para atraer a las víctimas.

“La tecnología avanzó en los últimos años hasta tal punto que los ciberdelincuentes tienen que depender cada vez más de la confianza de las personas para acceder a una red o dispositivo.

Al personalizar sus correos electrónicos de phishing en torno a las festividades estacionales, como Pascua, pueden atraer a las víctimas para que descarguen archivos infectados que contienen programas maliciosos (malware) como Emotet.

Hay que tener en cuenta que los ciberdelincuentes siguen desplegando las mismas tácticas para infligir daño en cada día festivo o evento importante”, dijo Alejandro Botter, gerente de ingeniería de Check Point para el sur de Latinoamérica.

“Este mes también observamos que Apache Log4j se convirtió nuevamente en la vulnerabilidad número uno más explotada en empresas. Incluso después de todo lo que se habló sobre esta vulnerabilidad a finales del año pasado, sigue causando daños meses después de la detección inicial. Las organizaciones deben tomar medidas inmediatas para evitar que ocurran ataques” agregó Alejandro Botter

Los investigadores revelaron que en marzo el sector de la Educación/Investigación sigue siendo el más atacado a nivel mundial, seguido por el Gobierno/Militar y el de ISP/MSP. «La revelación de información del servidor web Git» fue la vulnerabilidad más explotada y común – afectando al 26% de las empresas de todo el mundo-, seguida de “Apache Log4j Remote Code Execution” que impactó a más del 33%. «La ejecución de código remoto en encabezados HTTP» se sitúa en tercer lugar, afectando al 26% de los negocios en el mundo.

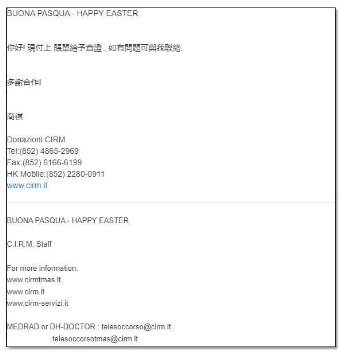

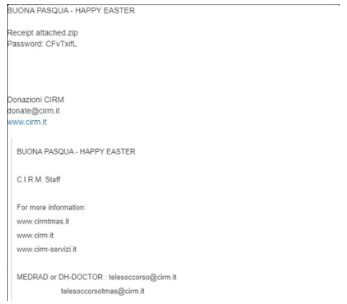

Ejemplos de correos electrónicos de phishing con temática de Pascua

Figura 1. Ejemplo de phishing de Semana Santa en Japón

Figura 2. Mensaje de phishing de Semana Santa enviado a varios países

Los 3 malware más buscados en Argentina en marzo:

*Las flechas muestran el cambio de posición en el ranking en comparación con el mes anterior.

-

- Emotet – Troyano avanzado, autopropagable y modular. Emotet funcionaba como un troyano bancario, pero evolucionó para emplearse como distribuidor de otros programas o campañas maliciosas. Además, destaca por utilizar múltiples métodos y técnicas de evasión para evitar su detección Puede difundirse a través de campañas de spam en archivos adjuntos o enlace maliciosos en correos electrónicos.

- Glupteba- Conocido desde 2011, Glupteba fue creciendo gradualmente hasta convertirse en un botnet. Para 2019, incluía un mecanismo de actualización de direcciones de C & C a través de listas públicas de BitCoin. Tiene la capacidad integral de distribuir a un ladrón de navegador y un explotador de enrutadores.

- Purple Fox – Purple Fox es un troyano y un descargador de malware que se descubrió por primera vez en 2018. El programa malicioso, que se dirige a las máquinas Windows a través de phishing y kits de explotación, se complementó con capacidades de módulo de gusano, propagándose a través de la fuerza bruta de contraseñas SMB.

Los sectores más atacados a nivel mundial:

Este mes, la educación/investigación es la industria más atacada a nivel mundial, seguida de las Gobierno/Militar y ISP/MSP.

- Educación/Investigación

- Gobierno/Militar

- ISP/MSP

Top 3 vulnerabilidades más explotadas en marzo:

- ↔ Filtración de información del repositorio Git – La vulnerabilidad en la exposición de información en el repositorio Git está reportada. La explotación exitosa de esta vulnerabilidad podría permitir la divulgación involuntaria de información de la cuenta.

- ↔ Ejecución remota de código en Apache Log4j (CVE-2021- 44228) – Existe una vulnerabilidad de ejecución remota de código en Apache Log4j que, si se explota de forma favorable, podría permitir a un atacante remoto ejecutar código arbitrario en el sistema afectado.

- ↔ Ejecución remota de código en encabezados HTTP – Las cabeceras HTTP permiten que el cliente y el servidor pasen información adicional con una petición HTTP. Un ciberdelincuente remoto puede usar un encabezado HTTP vulnerable para ejecutar código arbitrario en el equipo infectado.

Top 3 del malware móvil mundial en marzo:

- AlienBot – Esta familia es un Malware-as-a-Service (MaaS) para dispositivos Android que permite a un atacante remoto, como primer paso, inyectar código malicioso en aplicaciones financieras legítimas. El ciberdelincuente obtiene acceso a las cuentas de las víctimas, y finalmente controla completamente su dispositivo.

- xHelper – Aplicación Android maliciosa que fue descubierta por primera vez en marzo de 2019. Se utiliza para descargar otras aplicaciones maliciosas y mostrar anuncios. Es capaz de esquivar los antivirus móviles, así como reinstalarse por sí misma en caso de que el usuario la elimine.

- FluBot – FluBot es un malware botnet para Android que se distribuye a través de SMS de phishing, la mayoría de las veces haciéndose pasar por marcas de reparto de logística. Una vez que el usuario hace clic en el enlace dentro del mensaje, FluBot se instala y obtiene acceso a toda la información sensible del teléfono.

El Índice Global de Impacto de Amenazas de Check Point Software y su Mapa ThreatCloud están impulsados por la inteligencia ThreatCloud de Check Point Software. ThreatCloud proporciona inteligencia de amenazas en tiempo real derivada de cientos de millones de sensores en todo el mundo, sobre redes, endpoints y móviles. La inteligencia se enriquece con motores basados en IA y datos de investigación exclusivos de Check Point Research, la rama de inteligencia e investigación de Check Point Software Technologies.

La lista completa de las 10 familias principales de malware en marzo está disponible en el blog de Check Point Software.

Acerca de Check Point Research

Check Point Research proporciona inteligencia sobre ciberamenazas a los clientes de Check Point Software y a la comunidad de inteligencia. El equipo de investigación recopila y analiza datos de ciberataques globales almacenados en ThreatCloud para mantener los ciberdelincuentes a raya, al tiempo que se asegura de que todos los productos de Check Point estén actualizados con las últimas protecciones. El equipo de investigación está formado por más de 100 analistas e investigadores que cooperan con otros proveedores de seguridad, las fuerzas de seguridad y varios CERTs.

Acerca de Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. es un proveedor líder de soluciones de ciberseguridad para empresas corporativas y gobiernos a nivel mundial. La cartera de soluciones de Check Point Infinity protege a las empresas y organizaciones públicas de los ciberataques de quinta generación con una tasa de captura líder en la industria de malware, ransomware y otras amenazas. Check Point Infinity se compone de tres pilares fundamentales que ofrecen una seguridad sin compromisos y una prevención de amenazas de quinta generación en todos los entornos empresariales: Check Point Harmony, para usuarios remotos; Check Point CloudGuard, para proteger automáticamente la nube; y Check Point Quantum, para proteger los perímetros de la red y los centros de datos, todo ello controlado por la gestión de seguridad unificada más completa e intuitiva del sector. Check Point Software protege a más de 100.000 empresas de todos los tamaños.

©2022 Check Point Software Technologies Ltd. Todos los derechos reservados.