El informe destaca patrones de ataque basados en la suplantación de identidad, ya que los ciberdelincuentes suplantan cada vez más a las marcas más confiables del mundo.

Check Point Research (CPR), la división de inteligencia de amenazas de Check Point® Software Technologies Ltd. (NASDAQ: CHKP), pionera y líder mundial en soluciones de ciberseguridad, publicó su Ranking de Phishing de Marca para el primer trimestre de 2026. Los últimos hallazgos muestran que Microsoft siguió siendo la marca más suplantada, apareciendo en el 22% de todos los intentos de phishing registrados durante el trimestre. Los resultados confirman una tendencia persistente: los ciberdelincuentes abusan sistemáticamente de plataformas empresariales, en la nube y de consumo ampliamente utilizadas para robar credenciales y obtener acceso inicial a cuentas y entornos corporativos.

Apple ascendió al segundo lugar con un 11%, seguida de Google en tercer lugar con un 9%. Amazon se ubicó en cuarto lugar con un 7%, mientras que LinkedIn subió al quinto lugar con un 6%, lo que subraya el creciente interés de los atacantes en las identidades profesionales y el acceso al entorno laboral. Cabe destacar que las cuatro marcas principales representaron casi el 50% de todos los intentos de phishing de marca observados durante el trimestre, lo que refleja una fuerte concentración en torno a un pequeño número de plataformas de confianza global.

Por sector, el sector tecnológico siguió siendo el más afectado por la suplantación de identidad, seguido de las redes sociales y el sector bancario, lo que demuestra que los servicios centrados en la identidad y las plataformas financieras continúan siendo objetivos prioritarios para los ataques de phishing.

Omer Dembinsky, gerente de investigación de datos en Check Point Research, afirma: “Los ataques de phishing siguen evolucionando en escala y sofisticación, recurriendo cada vez más a la suplantación de marca altamente convincente, interfaces de usuario pulidas y manipulación sutil de dominios. El hecho de que Microsoft, Apple y Google se mantengan a la cabeza de la clasificación demuestra la importancia que han adquirido el acceso a la identidad y a la nube para los atacantes. Al mismo tiempo, el auge de plataformas como LinkedIn pone de manifiesto el creciente interés en entornos profesionales y empresariales. Para reducir el riesgo, las organizaciones deben adoptar un enfoque de prevención que combine la inteligencia sobre amenazas basada en IA con la protección proactiva en plataformas de correo electrónico, web y colaboración”.

Las 10 marcas más imitadas en phishing – Primer trimestre de 2026

- Microsoft – 22%

- Apple – 11%

- Google – 9%

- Amazon – 7%

- LinkedIn – 6%

- Dropbox – 2%

- Facebook – 2%

- WhatsApp – 1%

- Tesla – 1%

- YouTube – 1%

El dominio continuado de las principales marcas tecnológicas refleja su papel esencial en la gestión de identidades, las herramientas de productividad, los servicios en la nube y las redes profesionales, lo que hace que las credenciales asociadas sean muy valiosas para los ciberdelincuentes.

Campañas de phishing detectadas en el primer trimestre de 2026

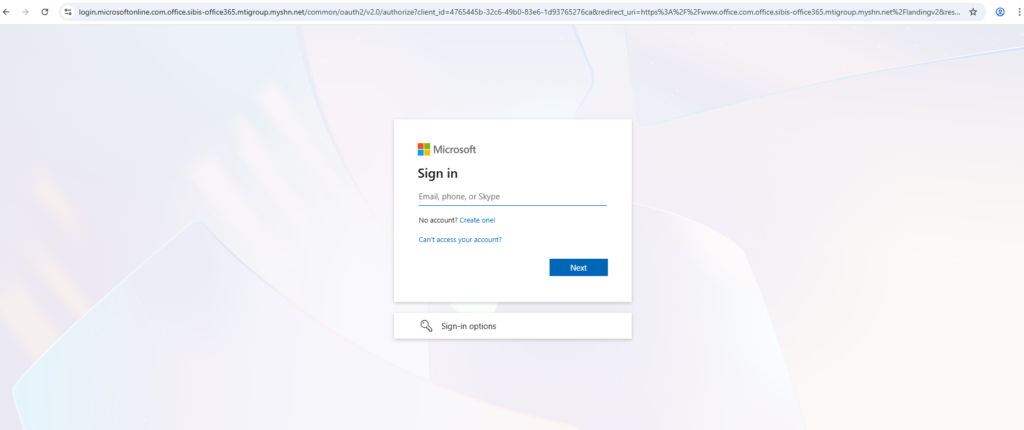

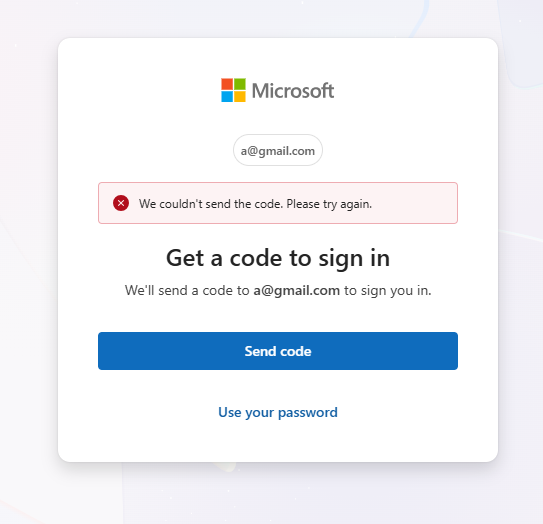

Microsoft: Robo de credenciales mediante el abuso de subdominios

En el primer trimestre de 2026, CPR identificó un sitio web malicioso diseñado para suplantar el servicio de autenticación legítimo de Microsoft: login[.]microsoftonline[.]com[.]office[.]sibis-office365[.]mtigroup[.]myshn[.]net

La campaña empleó una técnica común de phishing en la que se insertan nombres de marcas de confianza en subdominios largos bajo dominios principales no relacionados, lo que aumenta la probabilidad de que los usuarios pasen por alto la URL completa. El sitio presentaba una página de inicio de sesión con la marca Microsoft y mostraba un comportamiento de autenticación inconsistente, lo que indica claramente un intento de robo de credenciales.

PlayStation: Tienda online falsa y fraude de pagos

CPR también detectó un sitio web de phishing alojado en playstation-stores[.]com, que se hacía pasar por una tienda oficial de PlayStation. El sitio anunciaba descuentos promocionales y permitía a los usuarios completar el proceso de compra, instruyendo finalmente a las víctimas a realizar el pago mediante transferencia bancaria directa, un indicio de fraude financiero. Múltiples enlaces rotos y redirecciones evidenciaban aún más la intención maliciosa.

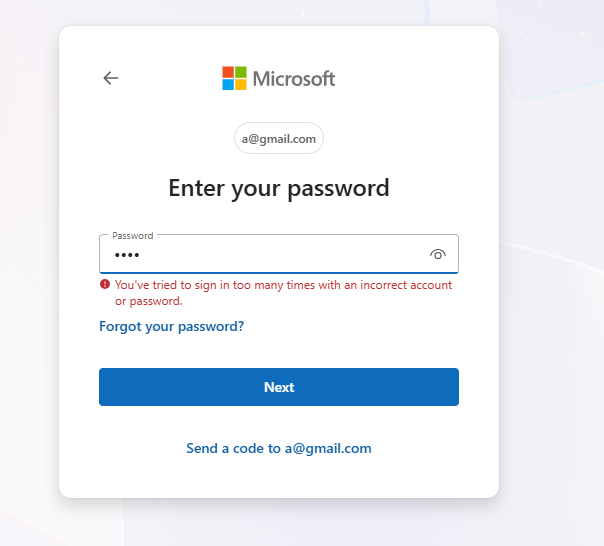

WhatsApp: Robo de cuentas mediante código QR

Otra campaña detectada durante el trimestre suplantó la identidad de WhatsApp Web, alojada en web[.]whatsapp[.]app[.]hl[.]cn. La página de phishing se parecía mucho a la interfaz legítima de WhatsApp Web e incitaba a los usuarios a escanear un código QR. Al hacerlo, las víctimas corrían el riesgo de vincular sus cuentas a sesiones controladas por el atacante, lo que podría permitir el acceso no autorizado a conversaciones privadas y a la actividad de sus cuentas.

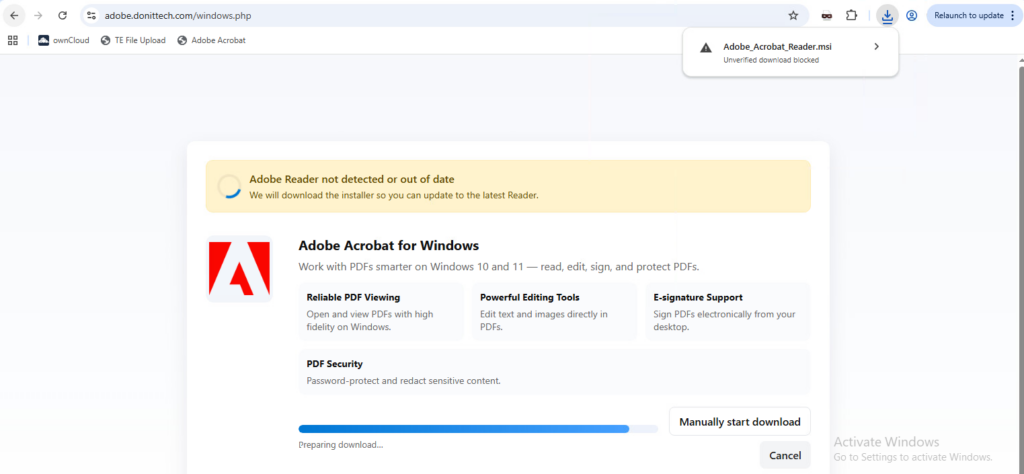

Adobe: Distribución de malware mediante descarga de software falso.

En un incidente aparte, CPR descubrió un sitio de phishing que se hacía pasar por Adobe Acrobat, alojado en adobe[.]donittech[.]com/windows[.]php. El dominio, registrado en noviembre de 2025, incitaba a los usuarios a descargar un archivo MSI malicioso que instalaba el software ConnectWise, utilizado como un troyano de acceso remoto (RAT), lo que permitía a los atacantes obtener el control remoto de los sistemas infectados.

¿Por qué el phishing de marca está ganando terreno?

El phishing de marca sigue ganando terreno a medida que los ciberdelincuentes explotan cada vez más la credibilidad de los servicios digitales reconocidos a nivel mundial. Mediante el uso de dominios que imitan a los originales, interfaces de inicio de sesión realistas y flujos de autenticación de varios pasos, los atacantes logran eludir las sospechas de los usuarios y capturar credenciales a gran escala, cometer fraudes financieros o iniciar cadenas de infección de malware.

Esta tendencia se ve amplificada por la adopción generalizada de servicios en la nube y plataformas de identidad digital, donde una sola cuenta comprometida puede proporcionar acceso al correo electrónico, herramientas de colaboración, datos financieros o redes corporativas. Como resultado, el phishing de marca se ha convertido en uno de los métodos de acceso inicial más comunes tanto para el fraude al consumidor a gran escala como para las brechas de seguridad empresarial, lo que refuerza su creciente papel en el panorama actual de amenazas.

Acerca de Check Point Research

Check Point Research proporciona inteligencia de vanguardia sobre amenazas cibernéticas a los clientes de Check Point Software y a la comunidad de inteligencia en general. El equipo de investigación recopila y analiza datos globales sobre ciberataques almacenados en ThreatCloud para mantener a raya a los hackers, al tiempo que garantiza que todos los productos de Check Point estén actualizados con las protecciones más recientes. El equipo de investigación está compuesto por más de 100 analistas e investigadores que colaboran con otros proveedores de seguridad, fuerzas del orden y diversos CERT (Equipos de Respuesta a Emergencias de Ciberseguridad).

Acerca de Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (www.checkpoint.com) es un líder mundial en ciberseguridad que protege a más de 100 000 organizaciones en todo el mundo. Su misión es asegurar la transformación digital de las empresas hacia la IA. Con un enfoque centrado en la prevención y una arquitectura de ecosistema abierto, Check Point ayuda a las organizaciones a bloquear amenazas avanzadas, priorizar vulnerabilidades y automatizar las operaciones de seguridad en entornos digitales complejos. La arquitectura unificada simplifica la protección en redes híbridas, entornos multinube, espacios de trabajo digitales y sistemas de IA. Estructurada en torno a cuatro pilares estratégicos: Seguridad de Redes de Malla Híbrida, Seguridad del Espacio de Trabajo, Gestión de la Exposición y Seguridad con IA, Check Point ofrece protección y visibilidad consistentes en entornos multivendedor, lo que permite a las organizaciones reducir riesgos, mejorar la eficiencia y acelerar la innovación sin aumentar la complejidad.

Aviso Legal sobre Declaraciones Prospectivas

Este comunicado de prensa contiene declaraciones prospectivas. Las declaraciones prospectivas generalmente se refieren a eventos futuros o a nuestro desempeño financiero u operativo futuro. Las declaraciones prospectivas en este comunicado de prensa incluyen, entre otras, declaraciones relacionadas con nuestras expectativas sobre nuestros productos y soluciones, nuestras expectativas sobre el crecimiento futuro, la expansión del liderazgo de Check Point en la industria, el aumento del valor para los accionistas y la entrega de una plataforma de ciberseguridad líder en la industria a clientes de todo el mundo. Nuestras expectativas y creencias sobre estos asuntos pueden no materializarse, y los resultados o eventos reales en el futuro están sujetos a riesgos e incertidumbres que podrían causar que los resultados o eventos reales difieran sustancialmente de los proyectados. Las declaraciones prospectivas contenidas en este comunicado de prensa también están sujetas a otros riesgos e incertidumbres, incluidos los que se describen con mayor detalle en nuestros documentos presentados ante la Comisión de Bolsa y Valores (SEC), incluido nuestro Informe Anual en el Formulario 20-F presentado ante la SEC el 17 de marzo de 2025. Las declaraciones prospectivas de este comunicado de prensa se basan en la información disponible para Check Point a la fecha del presente, y Check Point no asume ninguna obligación de actualizar dichas declaraciones, salvo que lo exija la ley.